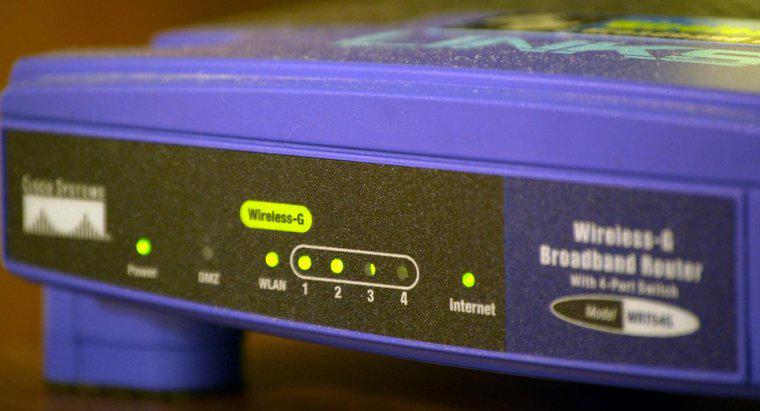

Un ejemplo de control técnico es el cifrado de datos. Otros ejemplos son los sistemas de detección de intrusos en la red, contraseñas, cortafuegos y listas de control de acceso.

Los controles técnicos aseguran el acceso al sistema informático y la información a través de software y hardware diseñados estratégicamente. Esta protección del sistema aplicada por la tecnología reduce la posibilidad de errores e infracciones a las políticas de seguridad.

Una premisa básica de aplicar los controles técnicos de manera eficiente es que a una sola persona, programa o sistema de sistema no se le otorga más acceso del necesario para completar las tareas asignadas. Esto se llama el principio de privilegio mínimo. Los controles técnicos a menudo se usan junto con los controles administrativos y físicos para maximizar la seguridad de una red.